Steganografi Gambar Menggunakan Least Significant Bit Random Placement Untuk Perlindungan Hak Cipta Manuskrip Lontar Bali Berbasis Android

on

p-ISSN: 2301-5373

e-ISSN: 2654-5101

Jurnal Elektronik Ilmu Komputer Udayana

Volume 11, No 3. February 2023

Steganografi Gambar Menggunakan Least Significant Bit Random Placement Untuk Perlindungan Hak Cipta Manuskrip Lontar Bali Berbasis Android

Muhammad Akbar Hamida1, I Gede Arta Wibawaa2, Agus Muliantaraa3, I Wayan Santiyasaa4, Anak Agung Istri Ngurah Eka Karyawatia5, I Made Widiarthaa6

aProgram Studi Informatika, Fakultas Matematika dan Ilmu Pengetahuan Alam, Universitas Udayana Kuta Selatan, Badung, Bali, Indonesia 1muhakbarhamid21@gmail.com

Abstract

The Balinese lontar manuscripts are a valuable ancestral cultural heritage of the Balinese people because they contain ancient knowledge and historical records. Along with the development of ejection age, the material from ejection manuscripts is very vulnerable to damage. This damage can result in loss of information on the ejection, but this can be minimized by digitizing it. At this time if there are many types of lontar manuscripts that are digitized, it will be difficult to find proof of ownership. So, the authors conducted research on creating a copyright protection system for Balinese lontar manuscripts by inserting proof of ownership. The method used for insertion is the LSB method with ChaCha20 as additional security and random key generation. The research was successfully carried out based on the results of testing the computational process on the imperceptibility criterion that there was no difference between the stego image and the original image, then on fidelity got the MSE value of 0.00143 and PSNR 76.56 dB, the results of the recovery criteria stated that the inserted embedded image could be extracted with an average the average time is 20.629 seconds, and on the robustness criterion, the results with the embedded image cannot be extracted because it is not resistant to the processing of the stego image. Another measure of success based on software testing using black box testing is to find that the functional application works well and there are no problematic features and the UAT results get very good ratings from respondents with an average weighting value of 89.2%.

Keywords: LSB, ChaCha20, Android, Copyright Protection, Lontar Bali

Manuskrip lontar Bali merupakan naskah kuno warisan budaya leluhur masyarakat Bali yang berharga dan penting karena pada manuskrip terdapat ilmu pengetahuan dan catatan sejarah zaman dahulu. Manuskrip lontar Bali merupakan sarana menulis pada zaman dahulu dengan menggunakan daun pohon lontar sebelum adanya kertas. Pada saat ini manuskrip yang ditulis menggunakan daun lontar masih menjadi bagian aktif dari budaya literasi masyarakat Bali modern.

Seiring dengan perkembangan usia lontar, material dari manuskrip lontar sangat rentan terhadap kerusakan seperti pelapukan. Adanya kerusakan dapat berdampak hilangnya informasi yang terdapat pada manuskrip lontar. Maka dari itu perlunya tindakan pelestarian seperti digitalisasi. Digitalisasi memiliki manfaat untuk menjaga keamanan informasi dan memberikan akses pengetahuan yang terdapat pada manuskrip lontar kepada masyarakat umum.

Sementara itu, kebutuhan keamanan dan kerahasiaan data atau informasi pada saat ini semakin meningkat, terlebih jika banyak jenis manuskrip lontar yang didigitalisasikan. Akan sulit menemukan

Hamid, Wibawa, Muliantara, Santiyasa, Karyawati, dan Widiartha Steganografi Gambar Menggunakan Least Significant Bit Random Placement Untuk Perlindungan Hak Cipta Manuskrip Lontar Bali Berbasis Android kepemilikan jika terdapat banyak jenis manuskrip lontar yang didigitalisasikan sehingga apresiasi untuk pemilik lontar akan hilang. Maka dari itu perlu dilakukan cara untuk melindungi kepemilikan hak cipta atas manuskrip lontar digital dengan cara menyisipkan identitas kepemilikan ke dalam manuskrip lontar Bali. Salah satu metode yang digunakan untuk melakukan penyisipan informasi pada suatu media digital adalah steganografi.

Steganografi adalah proses penyisipan informasi rahasia atau pribadi di dalam suatu media digital dengan cara tidak terdeteksi dan tidak tampak secara langsung sehingga tidak mengganggu tampilan dari media penampung. Objek penyisipan (embedded object) dan media penyisipan (cover object) yang digunakan memiliki tipe data bervariasi seperti teks, gambar, audio, dan video [1]. Salah satu metode steganografi yang digunakan untuk penyisipan informasi rahasia adalah metode Least Significant Bit (LSB).

Metode LSB memiliki kelebihan dari cara mengamankan embedded object yaitu perubahan yang dihasilkan pada cover object sangat kecil, sehingga sulit untuk diketahui oleh manusia. Dikarenakan penyisipan yang dilakukan oleh LSB disisipkan pada bit terakhir dari nilai biner RGB (red, green, dan blue) cover object [2]. Dilihat berdasarkan dari metode keamanan data yang terbaru seperti blockchain, LSB memiliki keunggulan dari segi biaya dan kecepatan dikarenakan pada hal tersebut blockchain membutuhkan biaya yang mahal dari perancangan sampai perawatan dan kecepatan yang diberikan memerlukan waktu yang lama untuk prosesnya. Sedangkan LSB memberikan biaya yang murah dikarenakan implementasi yang tidak terlalu rumit dan waktu proses yang relatif singkat. Dari segi autentikasi keaslian datanya, blockchain dan LSB sama-sama dapat dibuktikan keaslian datanya [3].

Pada implementasi pengembangan metode LSB, menurut Hernandes et al. (2019) mengatakan bahwa metode LSB yang digunakan dikombinasikan dengan Pseudorandom Number Generator (PRNG) untuk membangkitkan bilangan acak dari posisi piksel yang disisipkan pesan rahasia dapat menghasilkan nilai Peak Signal to Noise Ratio (PSNR) mencapai 51 dB. Pada penelitian dengan cover dan embedded object berupa gambar, Das et al. (2018) mengatakan bahwa kombinasi LSB dan PRNG dapat menghasilkan nilai PSNR sebesar 68 dB. Hasil dari penelitian-penelitian tersebut dapat dikatakan cukup baik, akan tetapi dapat dikembangkan lagi untuk mendapatkan hasil yang lebih baik.

Berdasarkan permasalahan yang ada dan penelitian yang sudah dilakukan, penulis ingin membangun sistem untuk melestarikan serta menjaga kepemilikan dari manuskrip lontar Bali dengan cara menyisipkan bukti kepemilikan dengan tanda tangan digital menggunakan Quick Response (QR) code. Tanda-tangan digital QR code dipilih dikarenakan umum digunakan untuk mengidentifikasi keaslian dari tanda tangan atau bukti kepemilikan. Untuk metode yang digunakan untuk penyisipan dan ekstraksi adalah menggunakan metode LSB dan ChaCha20. Metode ChaCha20 digunakan sebagai Cryptographically Secure Pseudorandom Number Generator (CSPRNG) atau keamanan ketika proses penyisipan dan ekstraksi serta memetakan persebaran piksel penyisipan dan ekstraksi secara acak.

Metode penelitian yang digunakan menggunakan metode pengembangan perangkat lunak Rapid Application Development (RAD). Metode RAD yang digunakan memiliki beberapa tahapan, yaitu analisis kebutuhan sistem, pemodelan sistem, implementasi sistem, dan pengujian sistem.

Pada analisis kebutuhan data penelitian, data manuskrip lontar Bali yang digunakan sebagai cover image sedangkan data tanda tangan digital QR code digunakan sebagai embedded image.

-

a. Sumber Data

Sumber data manuskrip lontar Bali berasal dari Palm Leaf Wiki yang menyediakan arsip digital berbasis website dengan koleksi digital mengenai manuskrip lontar, salah satunya adalah koleksi digital manuskrip lontar Bali. Sedangkan untuk sumber data tanda tangan digital QR code berasal dari aplikasi generator QR code.

-

b. Jenis Data

Jenis data yang digunakan pada manuskrip lontar Bali dan tanda tangan digital QR code merupakan citra digital dengan ekstensi portable network graphics atau *.png.

-

c. Jumlah Data

Jumlah data manuskrip lontar Bali yang digunakan berjumlah sepuluh. Sedangkan untuk jumlah data tanda tangan digital QR code berjumlah dua.

Analisis kebutuhan fungsional meliputi apa saja fitur-fitur yang harus ada dan merepresentasikan jalannya suatu sistem. Berikut adalah analisis kebutuhan fungsional dari sistem yang dibangun pada penelitian ini:

-

a. Sistem harus dapat mengirimkan data input pengguna ke server.

-

b. Server harus dapat mengolah masukan data pengguna dan mengembalikan nilai hasil proses komputasi.

-

c. Sistem harus dapat menangkap dan menampilkan hasil nilai return dari server.

Analisis kebutuhan non fungsional berperan untuk membantu fungsionalitas dari sistem. Berikut merupakan analisis kebutuhan non fungsional untuk aplikasi yang dibangun pada penelitian ini:

-

a. Kegunaan (usability)

Agar dapat mudah dipahami oleh pengguna, aplikasi harus dilengkapi dengan yang sederhana, ikon yang mudah dipahami, serta ukuran teks dan tombol yang dapat dibaca dengan baik.

-

b. Portabilitas (portability)

Agar sistem dapat berjalan dengan baik pada lintas versi android device, maka sistem yang dibangun harus memerhatikan spesifikasi minimal dari device yang dipakai oleh pengguna.

-

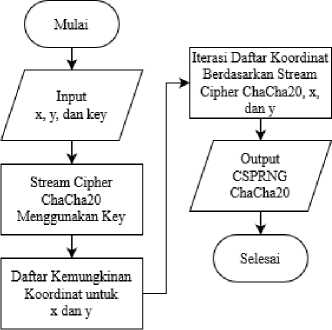

a. Proses Pembangkitan Kunci

Gambar 1. Flowchart Proses Pembangkitan Kunci

Proses pembangkitan kunci menggunakan metode ChaCha20. Metode ChaCha20 digunakan sebagai Cryptographically Secure Pseudorandom Number Generator (CSPRNG) untuk pembangkitan kunci secara acak serta menentukan koordinat penyisipan embedded image secara acak pada cover image dan mendapatkan atau menentukan lokasi acak penyisipan pada stego image untuk mengekstrak embedded image. Proses flowchart proses pembangkitan kunci terdapat pada gambar 1.

-

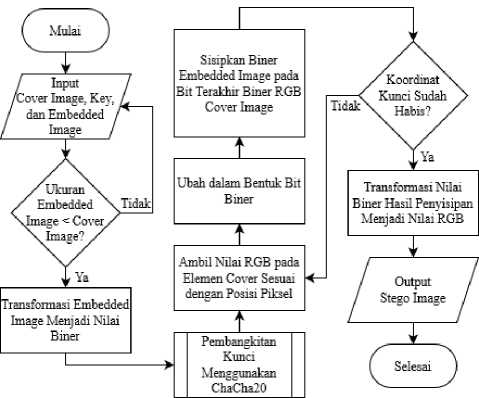

b. Proses Penyisipan

Proses penyisipan akan menggunakan metode LSB. Metode LSB berfungsi sebagai metode utama untuk melakukan penyisipan embedded image pada cover image. Flowchart proses penyisipan terdapat gambar 2.

Hamid, Wibawa, Muliantara, Santiyasa, Karyawati, dan Widiartha

Steganografi Gambar Menggunakan Least Significant Bit Random Placement Untuk Perlindungan Hak Cipta Manuskrip Lontar Bali Berbasis Android

Gambar 2. Flowchart Proses Komputasi Penyisipan c. Proses Ekstraksi

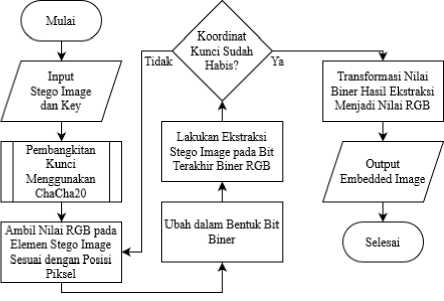

Proses ekstraksi akan menggunakan metode LSB. Metode LSB berfungsi sebagai metode utama untuk melakukan ekstraksi embedded image. Flowchart proses ekstraksi terdapat pada gambar 3.

Gambar 3. Flowchart Proses Komputasi Ekstraksi

Gambar 4. Flowchart Rancangan Alur Aplikasi

Rancangan alur aplikasi digunakan sebagai gambaran jalannya aplikasi dari satu fitur ke fitur lainnya. Untuk flowchart rancangan alur aplikasi terdapat pada gambar 4.

Implementasi hasil rancangan komputasi ke dalam bentuk program menggunakan bahasa pemrograman python sebagai backend dan menggunakan framework flask pada python untuk API. Untuk rancangan implementasi perangkat lunak menggunakan bahasa pemrograman dart dengan framework flutter sebagai frontend.

Pengujian komputasi dilakukan bertujuan untuk mengukur performa yang dimiliki oleh sistem. Pengujian komputasi dibagi berdasarkan kriteria dari steganografi, yaitu imperceptibility, fidelity, recovery, dan robustness.

-

a. Imperceptibility

Pengujian imperceptibility adalah pengujian untuk menguji kualitas stego image apakah stego image mengalami perubahan yang mencurigakan atau tidak berdasarkan pandangan mata manusia secara langsung dengan perbandingan antara gambar asli stego image sebelum dilakukan penyisipan atau original image. Pengujian ini dikatakan berhasil apabila stego image yang dihasilkan tidak mengalami distorsi dibandingkan dengan original image berdasarkan pengamatan secara langsung.

-

b. Fidelity

Pengujian fidelity adalah pengujian untuk mengetahui kualitas stego image setelah ditambahkan embedded image. Untuk mengetahui nilai kualitas tersebut, pengujian yang dilakukan pada penelitian ini adalah menggunakan perhitungan nilai Mean Square Error (MSE) dan Peak Signal-to-Noise Ratio (PSNR).

-

c. Recovery

Pengujian recovery merupakan pengujian untuk mengetahui keberhasilan dari embedded image yang telah disisipkan dalam stego image untuk dapat diekstrak kembali atau tidak. Untuk dapat diekstraksi, maka syaratnya adalah key atau kunci yang digunakan harus sesuai dengan kunci yang digunakan saat proses penyisipan gambar. Ukuran keberhasilan dari pengujian recovery akan diacu berdasarkan keberhasilan ekstraksi pesan dan kecepatan waktu ekstraksi.

-

d. Robustness

Pengujian robustness merupakan pengujian untuk membuktikan bahwa embedded image tahan terhadap berbagai operasi manipulasi atau editing yang dilakukan pada stego image dan untuk mengetahui pesan yang disembunyikan apakah berhasil diekstrak atau tidak. Adapun operasi manipulasi atau editing yang digunakan adalah pemotongan (cropping), mengubah resolusi (resizing), rotasi (rotation), gaussian blur, dan grayscale.

-

a. Black Box Testing

Pengujian black box dilakukan untuk menguji setiap fungsi pada aplikasi berjalan sesuai dengan rancangan atau tidak. Pengujian dilakukan dengan mendefinisikan kumpulan kondisi input dan output serta mendemonstrasikan spesifikasi fungsional pada aplikasi. Pengujian akan menghasilkan validasi dari input dan output aplikasi sesuai dengan rancangan.

-

b. User Acceptance Testing (UAT)

Pengujian aplikasi dengan UAT dilakukan berdasarkan tiga aspek, yaitu aspek aplikasi, pengguna, dan interaksi. Masing-masing dari aspek tersebut akan berisikan pertanyaan-pertanyaan yang nantinya akan diberikan kepada responden atau pengguna (user) untuk dinilai berdasarkan

aplikasi. Hasil jawaban responden akan dihitung menggunakan skala pembobotan untuk

mendapatkan hasil nilai pembobotan berdasarkan tabel 1.

Tabel 1. Skala Pembobotan UAT

|

Pernyataan |

Nilai |

Bobot |

|

Sangat Setuju |

A |

5 |

|

Setuju |

B |

4 |

Hamid, Wibawa, Muliantara, Santiyasa, Karyawati, dan Widiartha

Steganografi Gambar Menggunakan Least Significant Bit Random Placement Untuk Perlindungan Hak Cipta Manuskrip Lontar Bali Berbasis Android

|

Netral |

C |

3 |

|

Tidak Setuju |

D |

2 |

|

Sangat Tidak Setuju |

E |

1 |

Berikut merupakan pertanyaan-pertanyaan berdasarkan aspek yang akan diberikan kepada responden:

-

• Aspek Aplikasi

-

1) Apakah tampilan aplikasi menarik?

-

2) Apakah tampilan warna dan interface pada aplikasi enak dilihat dan tidak membosankan?

-

3) Apakah tampilan tata aplikasi jelas dan mudah dipahami?

-

• Aspek Pengguna

-

4) Apakah aplikasi mempunyai menu-menu yang mudah dipahami?

-

5) Apakah aplikasi mudah dioperasikan?

-

6) Apakah aplikasi ini dapat digunakan untuk melakukan penyisipan dan ekstraksi?

-

• Aspek Interaksi

-

7) Apakah hasil dari penyisipan dapat terlihat?

-

8) Apakah hasil dari ekstraksi dapat terlihat?

-

9) Apakah fitur guide atau panduan penggunaan mudah dipahami?

-

a. Cover Image

Data gambar manuskrip lontar Bali yang digunakan sebagai cover image berjumlah sepuluh dengan memiliki kepemilikan pada masing-masing manuskrip lontar Bali. Gambar manuskrip lontar Bali yang dimiliki oleh Gedong Kirtya Singaraja berjudul Awig-awig Desa Silangjana, Carcan Kucing, Gaguritan Nengah Jimbaran, dan Atlas Bhumi (Kakawin). Sedangkan gambar manuskrip lontar Bali yang dimiliki oleh Pusat Dokumentasi Dinas Kebudayaan Provinsi Bali berjudul Babad Gumi, Geguritan Rusak Banjar, Gaguritan Cangak, Keputusan Sri Aji Malayu, Kidung Rajapala, dan Usada Buda Kecapi.

-

b. Embedded Image

Data gambar tanda tangan digital QR code yang digunakan sebagai embedded image berjumlah dua dengan kepemilikan data gambar manuskrip lontar Bali, yaitu Gedong Kirtya Singaraja dan Pusat Dokumentasi Dinas Kebudayaan Provinsi Bali.

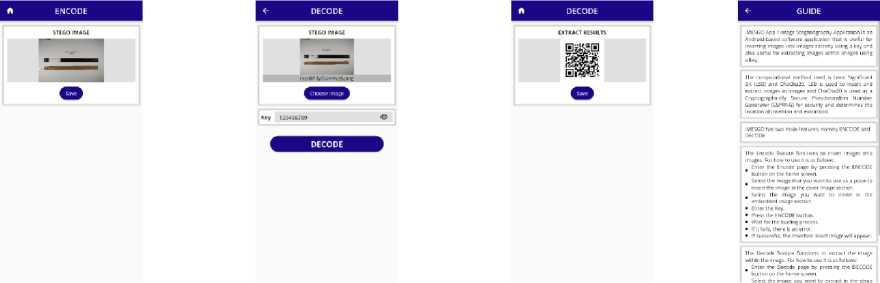

Implementasi sistem merupakan tahapan untuk merealisasikan analisis dan rancangan yang telah dibuat. Implementasi yang dilakukan menggunakan frontend dengan framework flutter pada bahasa pemrograman dart dan backend menggunakan python. Untuk menghubungkan antara frontend dan backend menggunakan flask sebagai API. Hasil dari implementasi sistem terdapat pada gambar 5, gambar 6, gambar 7, gambar 8, gambar 9, gambar 10, gambar 11, dan gambar 12.

Gambar 5. Splash Screen

Gambar 6. Onboarding Screen

Gambar 7. Home Screen

Gambar 10. Decode

Gambar 11. Decode

Gambar 12.

Screen

Result Screen

Guide Screen

Gambar 9. Encode

Result Screen

-

a. Imperceptibility

Pengujian imperceptibility menggunakan kuesioner untuk dibagikan kepada responden dan membandingkan perbedaan antara gambar original dan gambar stego. Hasil jawaban kuesioner telah diisi sebanyak 20 orang responden dan jawaban kuesioner dirangkum pada tabel 2.

Tabel 2. Jawaban Kuesioner Pengujian Imperceptibility

|

No |

Judul Manuskrip Lontar Bali |

Jawaban |

Persentase | ||

|

Berbeda |

Tidak Berbeda |

Berbeda |

Tidak Berbeda | ||

|

1 |

Awig-awig Desa Silangjana |

2 |

18 |

10 |

90 |

|

2 |

Babad Gumi |

3 |

17 |

15 |

85 |

|

3 |

Carcan Kucing |

1 |

19 |

5 |

95 |

|

4 |

Gaguritan Nengah Jimbaran |

1 |

19 |

5 |

95 |

|

5 |

Geguritan Rusak Banjar |

3 |

17 |

15 |

85 |

|

6 |

Gaguritan Cangak |

3 |

17 |

15 |

85 |

|

7 |

Atlas Bhumi (Kakawin) |

1 |

19 |

5 |

95 |

|

8 |

Keputusan Sri Aji Malayu |

1 |

19 |

5 |

95 |

|

9 |

Kidung Rajapala |

1 |

19 |

5 |

95 |

|

10 |

Usada Buda Kecapi |

2 |

18 |

10 |

90 |

Berdasarkan tabel 3, responden memilih jawaban tidak berbeda dengan rata-rata 91% dan jawaban berbeda dengan rata-rata 9%. Dapat dikatakan hasil yang diberikan sangat baik dikarenakan responden menjawab bahwa pada perbandingan perbedaan antara gambar original dan gambar stego tidak memiliki perbedaan yang cukup terlihat atau tidak memiliki distorsi pada gambar stego.

-

b. Fidelity

Hasil dari pengujian fidelity pada tabel 3 memiliki nilai rata-rata MSE sebesar 0,00143 dan nilai rata-rata PSNR sebesar 76,56 dB. Hasil tersebut dapat dikatakan baik dan memiliki tingkat kemiripan yang tinggi dikarenakan pada nilai MSE nilainya mendekati nol dan pada nilai PSNR nilainya lebih dari 30 dB.

Tabel 3. Hasil Pengujian Fidelity

|

No |

Judul Manuskrip Lontar Bali |

Key |

MSE |

PSNR |

|

1 |

Awig-awig Desa Silangjana |

4o7AzH1Tzg |

0,00136 |

76,79 dB |

|

2 |

Babad Gumi |

hROpPBpHOP |

0,00150 |

76,36 dB |

|

3 |

Carcan Kucing |

dKyjgvoYlR |

0,00135 |

76,81 dB |

|

4 |

Gaguritan Nengah Jimbaran |

MzlfYTo9xA |

0,00134 |

76,83 dB |

|

5 |

Geguritan Rusak Banjar |

Q5f0RdDSsd |

0,00149 |

76,39 dB |

|

6 |

Gaguritan Cangak |

V5iUqNDPR6 |

0,00146 |

76,46 dB |

|

7 |

Atlas Bhumi (Kakawin) |

F2GZ9rblwR |

0,00136 |

76,79 dB |

|

8 |

Keputusan Sri Aji Malayu |

ZKGP2XVdDC |

0,00150 |

76,36 dB |

|

9 |

Kidung Rajapala |

vkajpnThy6 |

0,00148 |

76,40 dB |

|

10 |

Usada Buda Kecapi |

tmD1lLML2l |

0,00149 |

76,38 dB |

Hamid, Wibawa, Muliantara, Santiyasa, Karyawati, dan Widiartha Steganografi Gambar Menggunakan Least Significant Bit Random Placement Untuk Perlindungan Hak Cipta Manuskrip Lontar Bali Berbasis Android c. Recovery

Pada pengujian recovery, stego image berhasil diekstrak dengan kunci yang sama dengan ketika proses penyisipan dan mendapatkan embedded image dengan rata-rata waktu proses ekstraksi 20,629 detik. Hasil dari pengujian recovery dapat dilihat pada tabel 4.

Tabel 4. Hasil Pengujian Recovery

|

No |

Judul Manuskrip Lontar Bali |

Key |

Waktu Ekstraksi (detik) |

Hasil Ekstraksi |

|

1 |

Awig-awig Desa Silangjana |

4o7AzH1Tzg |

19,93 |

Berhasil |

|

2 |

Babad Gumi |

hROpPBpHOP |

20,42 |

Berhasil |

|

3 |

Carcan Kucing |

dKyjgvoYlR |

19,87 |

Berhasil |

|

4 |

Gaguritan Nengah Jimbaran |

Q5f0RdDSsd |

20,98 |

Berhasil |

|

5 |

Geguritan Rusak Banjar |

MzlfYTo9xA |

22,05 |

Berhasil |

|

6 |

Gaguritan Cangak |

V5iUqNDPR6 |

21,24 |

Berhasil |

|

7 |

Atlas Bhumi (Kakawin) |

F2GZ9rblwR |

18,99 |

Berhasil |

|

8 |

Keputusan Sri Aji Malayu |

ZKGP2XVdDC |

21,16 |

Berhasil |

|

9 |

Kidung Rajapala |

vkajpnThy6 |

21,35 |

Berhasil |

|

10 |

Usada Buda Kecapi |

tmD1lLML2l |

20,30 |

Berhasil |

d. Robustness

Pengujian robustness dilakukan manipulasi atau editing pada stego image untuk mengetahui ketahanan dan keberhasilan dari embedded image ketika diekstrak. Kunci yang digunakan atau yang terdapat pada stego image adalah acak dengan panjang satu sampai sepuluh karakter berdasarkan masing-masing stego image. Untuk parameter manipulasi atau editing menyesuaikan dengan kemungkinan yang terjadi pada proses manipulasi atau editing. Untuk hasil pengujian pemotongan (cropping) terdapat pada tabel 5, pengujian mengubah resolusi (resizing) terdapat pada tabel 6, pengujian rotasi (rotation) terdapat pada tabel 7, pengujian gaussian blur terdapat pada tabel 8, dan pengujian grayscale terdapat pada tabel 9.

Tabel 5. Hasil Pengujian Pemotongan (cropping)

|

No |

Stego Image |

Key |

Ukuran Pemotongan |

Lokasi Pemotongan |

Hasil Ekstraksi |

|

1 |

Awig-awig Desa Silangjana |

dh |

50% |

Pojok Kiri Atas |

Gagal |

|

2 |

Babad Gumi |

HM1ps |

50% |

Pojok Kanan Atas |

Gagal |

|

3 |

Carcan Kucing |

nBf9wS |

50% |

Tengah |

Gagal |

|

4 |

Gaguritan Nengah Jimbaran |

NUL8KFJ40 |

50% |

Pojok Kiri Bawah |

Gagal |

|

5 |

Geguritan Rusak Banjar |

o |

50% |

Pojok Kanan Bawah |

Gagal |

|

6 |

Gaguritan Cangak |

OUIEKT6d |

75% |

Pojok Kiri Atas |

Gagal |

|

7 |

Atlas Bhumi (Kakawin) |

P19z |

75% |

Pojok Kanan Atas |

Gagal |

|

8 |

Keputusan Sri Aji Malayu |

qpybsnvayf |

75% |

Tengah |

Gagal |

|

9 |

Kidung Rajapala |

qSzQUU6 |

75% |

Pojok Kiri Bawah |

Gagal |

|

10 |

Usada Buda Kecapi |

uvO |

75% |

Pojok Kanan Bawah |

Gagal |

Tabel 6. Hasil Pengujian Mengubah Resolusi (resizing)

|

No |

Stego Image |

Key |

Resolusi |

Perubahan Ukuran |

Hasil Ekstraksi | |

|

Sebelum |

Sesudah | |||||

|

1 |

Awig-awig Desa Silangjana |

b |

2808 x 1872 |

5616 x 3744 |

+ 100% |

Gagal |

|

2 |

Babad Gumi |

tkyBM1 |

2808 x 1872 |

4914 x 3276 |

+ 75% |

Gagal |

|

3 |

Carcan Kucing |

C |

2808 x 1872 |

4212 x 2808 |

+ 50% |

Gagal |

|

4 |

Gaguritan Nengah Jimbaran |

lYaO |

2808 x 1872 |

3510 x 2340 |

+ 25% |

Gagal |

|

5 |

Geguritan Rusak Banjar |

o5 |

2808 x 1872 |

2948 x 1965 |

+ 5% |

Gagal |

|

6 |

Gaguritan Cangak |

wTq |

2808 x 1872 |

2668 x 1779 |

- 5% |

Gagal |

|

7 |

Atlas Bhumi (Kakawin) |

9AfoRyfzK |

2808 x 1872 |

2106 x 1404 |

- 25% |

Gagal |

|

8 |

Keputusan Sri Aji Malayu |

1x9gNn1 |

2808 x 1872 |

1404 x 936 |

- 50% |

Gagal |

|

9 |

Kidung Rajapala |

akeXCcJb |

2808 x 1872 |

702 x 468 |

- 75% |

Gagal |

|

10 |

Usada Buda Kecapi |

O6dn6 |

2808 x 1872 |

141 x 94 |

- 95% |

Gagal |

Tabel 7. Hasil Pengujian Rotasi (rotation)

|

No |

Stego Image |

Key |

Perubahan Rotasi |

Hasil Ekstraksi |

|

1 |

Awig-awig Desa Silangjana |

pLNU06NAi9 |

-150° |

Gagal |

|

2 |

Babad Gumi |

V |

-120° |

Gagal |

|

3 |

Carcan Kucing |

vlvEmQq |

-90° |

Gagal |

|

4 |

Gaguritan Nengah Jimbaran |

kA |

-60° |

Gagal |

|

5 |

Geguritan Rusak Banjar |

mRTJ4v |

-30° |

Gagal |

|

6 |

Gaguritan Cangak |

SmueBe0ba |

30° |

Gagal |

|

7 |

Atlas Bhumi (Kakawin) |

6xB |

60° |

Gagal |

|

8 |

Keputusan Sri Aji Malayu |

guYP |

90° |

Gagal |

|

9 |

Kidung Rajapala |

Y77dS |

120° |

Gagal |

|

10 |

Usada Buda Kecapi |

v0HmQDfU |

150° |

Gagal |

Tabel 8. Hasil Pengujian Gaussian Blur

|

No |

Stego Image |

Key |

Radius (piksel) |

Hasil Ekstraksi |

|

1 |

Awig-awig Desa Silangjana |

GRE |

1,0 |

Gagal |

|

2 |

Babad Gumi |

nRDEZ |

2,0 |

Gagal |

|

3 |

Carcan Kucing |

s7se8vnRuV |

3,0 |

Gagal |

|

4 |

Gaguritan Nengah Jimbaran |

N71tQqV |

4,0 |

Gagal |

|

5 |

Geguritan Rusak Banjar |

M |

5,0 |

Gagal |

|

6 |

Gaguritan Cangak |

FA |

6,0 |

Gagal |

|

7 |

Atlas Bhumi (Kakawin) |

0Xgmd0J |

7,0 |

Gagal |

|

8 |

Keputusan Sri Aji Malayu |

3yZx |

8,0 |

Gagal |

|

9 |

Kidung Rajapala |

qwUGHEys |

9,0 |

Gagal |

|

10 |

Usada Buda Kecapi |

yWK1PWoAA |

10,0 |

Gagal |

Tabel 9. Hasil Pengujian Grayscale

|

No |

Stego Image |

Key |

Hasil Ekstraksi |

|

1 |

Awig-awig Desa Silangjana |

JAl2WAN2e |

Gagal |

|

2 |

Babad Gumi |

yW7Fe0h |

Gagal |

|

3 |

Carcan Kucing |

v13bSFYJ |

Gagal |

|

4 |

Gaguritan Nengah Jimbaran |

i |

Gagal |

|

5 |

Geguritan Rusak Banjar |

OkOqhhr3JA |

Gagal |

|

6 |

Gaguritan Cangak |

3hbz |

Gagal |

|

7 |

Atlas Bhumi (Kakawin) |

wZ |

Gagal |

|

8 |

Keputusan Sri Aji Malayu |

4CNBU |

Gagal |

|

9 |

Kidung Rajapala |

3RXAvV |

Gagal |

|

10 |

Usada Buda Kecapi |

7fQ |

Gagal |

3.3.2. Pengujian Perangkat Lunak

a. Black Box Testing

Pengujian black box dilakukan untuk memastikan apakah masukan serta keluaran pada aplikasi telah berjalan sesuai dengan rancangan. Hasil dari pengujian black box terdapat pada tabel 10.

Tabel 10. Hasil Pengujian Black Box

|

No |

Pengujian |

Hasil |

|

1 |

Memencet tombol start pada onboarding screen untuk menampilkan home screen |

Valid |

|

2 |

Memencet tombol encode pada home screen untuk menampilkan encode screen |

Valid |

|

3 |

Memencet tombol decode pada home screen untuk menampilkan decode screen |

Valid |

|

4 |

Memencet tombol guide pada home screen untuk menampilkan guide screen |

Valid |

|

5 |

Memasukkan cover image dan embedded image lalu menampilkan gambar dan namanya pada encode screen |

Valid |

|

6 |

Memasukkan key di dalam text field pada encode screen |

Valid |

|

7 |

Memencet tombol encode pada encode screen untuk melakukan proses encode |

Valid |

|

8 |

Melakukan proses encode |

Valid |

|

9 |

Menampilkan stego image atau hasil proses encode |

Valid |

|

10 |

Memasukkan stego image lalu menampilkan gambar dan namanya pada decode screen |

Valid |

|

11 |

Memasukkan key di dalam text field pada decode screen |

Valid |

|

12 |

Memencet tombol decode pada decode screen untuk melakukan proses decode |

Valid |

|

13 |

Melakukan proses decode |

Valid |

|

14 |

Menampilkan hasil ekstrak atau hasil proses decode |

Valid |

Hamid, Wibawa, Muliantara, Santiyasa, Karyawati, dan Widiartha Steganografi Gambar Menggunakan Least Significant Bit Random Placement Untuk Perlindungan Hak Cipta Manuskrip Lontar Bali Berbasis Android b. User Acceptance Testing (UAT)

Hasil dari pengujian UAT didapatkan 20 orang responden. Kuesioner yang telah diisi oleh responden diolah berdasarkan bobotnya pada tabel 1. Didapatkan hasil nilai pembobotan seperti pada tabel 11.

Tabel 11. Hasil Nilai Pembobotan Pengujian UAT

|

No |

Pertanyaan |

Bobot |

Jumlah Bobot |

Nilai (%) | |||||

|

Aspek |

Soal |

A |

B |

C |

D |

E | |||

|

1 |

Aspek Aplikasi |

Apakah tampilan aplikasi menarik? |

35 |

44 |

3 |

2 |

0 |

84 |

84 |

|

2 |

Apakah tampilan warna dan interface pada aplikasi enak dilihat dan tidak membosankan? |

45 |

28 |

9 |

2 |

0 |

84 |

84 | |

|

3 |

Apakah tampilan tata aplikasi jelas dan mudah dipahami? |

70 |

24 |

0 |

0 |

0 |

94 |

94 | |

|

4 |

Aspek Pengguna |

Apakah aplikasi mempunyai menu-menu yang mudah dipahami? |

65 |

28 |

0 |

0 |

0 |

93 |

93 |

|

5 |

Apakah aplikasi mudah dioperasikan? |

70 |

24 |

0 |

0 |

0 |

94 |

94 | |

|

6 |

Apakah aplikasi ini dapat digunakan untuk melakukan penyisipan dan ekstraksi? |

50 |

24 |

12 |

0 |

0 |

86 |

86 | |

|

7 |

Aspek Interaksi |

Apakah hasil dari penyisipan dapat terlihat? |

50 |

24 |

9 |

2 |

0 |

85 |

85 |

|

8 |

Apakah hasil dari ekstraksi dapat terlihat? |

55 |

24 |

9 |

0 |

0 |

88 |

88 | |

|

9 |

Apakah fitur guide atau panduan penggunaan mudah dipahami? |

45 |

32 |

6 |

2 |

0 |

85 |

85 | |

Berdasarkan tabel 12 didapatkan hasil nilai pembobotan dengan rata-rata pada aspek aplikasi mendapatkan nilai 87,3%, aspek pengguna mendapatkan nilai 94,3%, dan aspek interaksi mendapatkan nilai 86%. Jadi dapat diketahui bahwa ketiga aspek tersebut telah memenuhi kebutuhan dari pengguna (user).

Penelitian berhasil dilakukan berdasarkan hasil pengujian proses komputasi pada kriteria

imperceptibility dengan tidak adanya perbedaan antara stego image dan original image, lalu pada fidelity mendapatkan nilai MSE 0,00143 dan PSNR 76,56 dB, hasil kriteria recovery menyatakan

embedded image yang disisipkan dapat diekstrak dengan rata-rata waktu 20,629 detik, dan pada kriteria robustness mendapatkan hasil dengan embedded image tidak dapat diekstrak karena tidak tahan terhadap proses manipulasi pada stego image. Ukuran keberhasilan lainnya berdasarkan pengujian perangkat lunak menggunakan black box testing mendapatkan bahwa fungsional aplikasi bekerja dengan baik serta tidak ada fitur yang bermasalah dan pada hasil UAT mendapatkan penilaian sangat baik dari responden dengan rata-rata hasil nilai pembobotan sebesar 89,2%.

Referensi

-

[1] I. J. Kadhim, P. Premaratne, P. J. Vial, and B. Halloran, “Comprehensive survey of image steganography: Techniques, Evaluations, and trends in future research,” Neurocomputing, vol. 335, pp. 299–326, 2019.

-

[2] Alvin, A. Wicaksana, and M. I. Prasetiyowati, “Digital Watermarking for Color Image Using DHWT and LSB,” in 2019 5th International Conference on New Media Studies (CONMEDIA), 2019, pp. 94–99. doi: 10.1109/CONMEDIA46929.2019.8981835.

-

[3] B. S. Riza, “Blockchain Dalam Pendidikan: Lapisan Logis di Bawahnya,” ADI Bisnis Digital

Interdisiplin Jurnal, vol. 1, no. 1 Juni, pp. 41–47, 2020.

-

[4] A. Hernandes, H. Hartini, and D. Sartika, “Steganografi Citra Menggunakan Metode Least

Significant Bit (LSB) Dan Linear Congruential Generator (LCG),” JATISI (Jurnal Teknik Informatika dan Sistem Informasi), vol. 5, no. 2, pp. 137–146, 2019.

-

[5] K. Das, D. Choudhury, and S. K. Bandyopadhyay, “An Ameliorate Image Steganography Method using LSB Technique & Pseudo Random Numbers,” Journal for Research| Volume, vol. 4, no. 09, 2018.

698

Discussion and feedback